Sistema operativo: Windows, Android, macOS

Gruppo di programmi: Automazione aziendale

Ottimizzazione della sicurezza

- Il copyright protegge i metodi esclusivi di automazione aziendale utilizzati nei nostri programmi.

Diritto d'autore - Siamo un editore di software verificato. Questo viene visualizzato nel sistema operativo durante l'esecuzione dei nostri programmi e versioni demo.

Editore verificato - Collaboriamo con organizzazioni in tutto il mondo, dalle piccole alle grandi imprese. La nostra azienda è iscritta nel registro internazionale delle imprese e dispone di un marchio di fiducia elettronico.

Segno di fiducia

Transizione rapida.

Cosa vuoi fare adesso?

Se vuoi familiarizzare con il programma, il modo più veloce è guardare prima il video completo, quindi scaricare la versione demo gratuita e lavorarci da solo. Se necessario, richiedere una presentazione al supporto tecnico o leggere le istruzioni.

Contattaci qui

Come acquistare il programma?

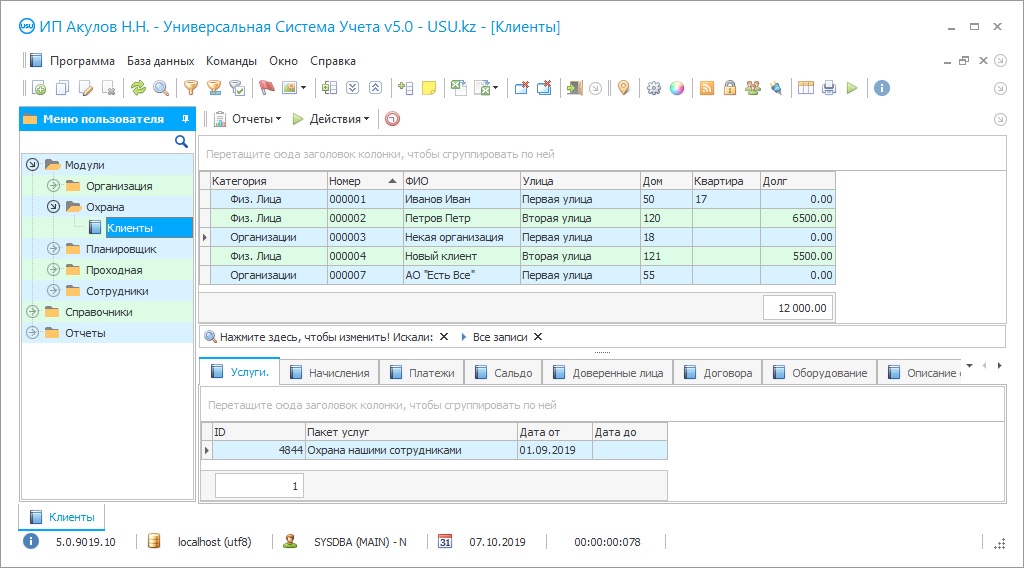

Visualizza uno screenshot del programma

Guarda un video sul programma

Scarica la versione demo

Confronta le configurazioni del programma

Calcola il costo del software

Calcola il costo del cloud se hai bisogno di un server cloud

Chi è lo sviluppatore?

Schermata del programma

L'ottimizzazione della sicurezza nell'accezione di questo termine comporta l'adozione di misure volte ad aumentare l'efficienza complessiva del servizio di sicurezza riducendo i costi improduttivi e i costi della sua manutenzione, informazione e supporto tecnico, un'agenzia di sicurezza con le autorizzazioni appropriate e licenze, invece di creare la sua unità. In questo caso, molti problemi legali e finanziari, problemi di personale, vengono immediatamente rimossi per l'azienda. L'ottimizzazione della sicurezza mantiene attirando un'azienda professionale praticamente garantisce che i professionisti nel loro campo si impegnino a proteggere i tuoi interessi, che sarebbe molto difficile per te trovare da solo. Un altro modo per condurre l'ottimizzazione è la selezione e l'implementazione di software specializzato che automatizza i processi di lavoro chiave e riduce i costi del personale grazie all'uso diffuso di vari dispositivi tecnici. Il risultato, di regola, è un miglioramento generale della qualità dei servizi, l'accuratezza della registrazione di vari eventi e incidenti, la velocità e l'adeguatezza della risposta.

Chi è lo sviluppatore?

Akulov Nikolaj

Esperto e capo programmatore che ha partecipato alla progettazione e allo sviluppo di questo software.

2024-05-09

Video di ottimizzazione della sicurezza

Questo video può essere visualizzato con i sottotitoli nella tua lingua.

Il sistema USU Software offre il suo prodotto unico che garantisce l'ottimizzazione dei servizi di sicurezza. Il programma può essere utilizzato con uguale efficienza da imprese commerciali o statali, agenzie specializzate nella protezione di vari oggetti. Il Software USU dispone di un checkpoint elettronico nella sua struttura, che consente di registrare con precisione l'orario di lavoro dei dipendenti (ritardi, straordinari, pausa fumo), rilasciare pass ai visitatori e controllare il loro movimento all'interno dell'area protetta (data, ora, scopo della visita, durata del soggiorno, unità di accoglienza). Gli abbonamenti una tantum e permanenti possono essere stampati direttamente all'ingresso con l'allegato della foto del visitatore. Tutte le informazioni sono archiviate in un unico database e possono essere utilizzate per preparare report di sintesi su dipendenti e ospiti dell'azienda, analizzare le dinamiche delle visite, controllare la disciplina del lavoro, ecc. Il programma offre la possibilità di integrare tecnologie, dispositivi e dispositivi moderni (sensori di movimento, antifurti, serrature a tessera, tornelli elettronici, navigatori, tag di prossimità, telecamere di videosorveglianza) relativi alla tutela e tutela della manutenzione del territorio, delle risorse materiali, finanziarie, informative, ecc. La mappa integrata consente l'ottimizzazione della controllo del territorio e delle tangenziali di servizio. Il programma contiene un programmatore che consente di impostare informazioni di backup, parametri di rapporti analitici, ecc. La direzione dell'azienda ha la capacità di formare rapidamente un programma dei turni di lavoro, pianificare la protezione delle singole stanze e dei territori. La contabilizzazione delle persone autorizzate di ciascun oggetto viene effettuata centralmente. Gli strumenti di contabilità offrono la possibilità di controllare gli accordi dei servizi di sicurezza, gestire i crediti, generare prontamente fatture, ecc.

Scarica la versione demo

L'ottimizzazione della sicurezza nell'ambito del software USU è garantita dall'automazione dei processi di base, dalla trasparenza delle procedure contabili e dall'integrazione delle più recenti tecnologie di sicurezza.

Ordina un'ottimizzazione della sicurezza

Per acquistare il programma basta chiamarci o scriverci. I nostri specialisti concorderanno con voi la configurazione software appropriata, prepareranno un contratto e una fattura per il pagamento.

Come acquistare il programma?

Il programma verrà installato

Se il programma viene acquistato per 1 utente, non ci vorrà più di 1 oraAcquista un programma già pronto

Inoltre è possibile ordinare lo sviluppo di software personalizzato

Se hai requisiti software speciali, ordina lo sviluppo personalizzato. Allora non dovrai adattarti al programma, ma sarà il programma ad adattarsi ai tuoi processi aziendali!

Ottimizzazione della sicurezza

Il programma specializzato USU Software garantisce l'ottimizzazione dei servizi di sicurezza sia per le imprese commerciali che per le agenzie professionali. Il sistema è configurato individualmente, tenendo conto delle specificità delle attività e dei servizi del cliente e degli oggetti offerti per la protezione. Grazie al fatto che i processi di lavoro e la contabilità sono automatizzati, la piattaforma è un efficace strumento di gestione delle attività di sicurezza.

Il software USU contiene un checkpoint elettronico integrato, che può essere regolato secondo il regime di checkpoint approvato in azienda. L'integrazione delle ultime tecnologie utilizzate per ottimizzare la sicurezza aumenta l'efficienza del sistema. Il database integrato delle controparti è creato e gestito centralmente, contiene informazioni complete sull'interazione con ciascun cliente. Le segnalazioni provenienti dai sensori di allarme (intrusione, incendio, ecc.) vengono inviate alla centrale di controllo del turno di lavoro. La mappa integrata offre la possibilità di localizzare rapidamente gli allarmi, inviare il gruppo di pattuglia più vicino sulla scena e ottimizzare le misure di prevenzione delle emergenze. Gli strumenti di contabilità forniscono ai dirigenti aziendali la possibilità di controllare la liquidazione dei servizi, gestire i crediti, impostare una tariffa, calcolare i salari a cottimo, ecc. Il programma genera piani di lavoro ed elenchi del numero illimitato di oggetti di attività di protezione, e anche offre la possibilità di monitorarne l'attuazione. Il checkpoint elettronico fornisce una registrazione di ogni entrata e uscita dei dipendenti dell'azienda utilizzando uno scanner di codici a barre di un pass personale, ottimizzazione del controllo della disciplina del lavoro. Sulla base del database dei dipendenti generato, è possibile generare rapporti individuali per ciascun dipendente, indicando il numero dei suoi ritardi, straordinari, ecc. L'ottimizzazione dell'operazione del checkpoint garantisce una registrazione rigorosa dei visitatori, la stampa di pass una tantum con foto allegate, e successiva analisi della dinamica delle visite. Il complesso dei rapporti di gestione del direttore di una società di sicurezza fornisce informazioni complete sullo stato attuale delle cose e sui risultati dell'azienda (principalmente relativa ai servizi di sicurezza) analizzando le attività della situazione e prendendo decisioni gestionali competenti. Nell'ambito di un ordine aggiuntivo, integrazione nel programma di una stazione telefonica automatica, terminali di pagamento, applicazioni mobili per dipendenti e clienti, ecc.