System operacyjny: Windows, Android, macOS

Grupa programów: Automatyzacja biznesu

Kontrola ochrony na obiekcie

- Prawa autorskie chronią unikalne metody automatyzacji biznesu stosowane w naszych programach.

prawa autorskie - Jesteśmy zweryfikowanym wydawcą oprogramowania. Jest to wyświetlane w systemie operacyjnym podczas uruchamiania naszych programów i wersji demonstracyjnych.

Zweryfikowany wydawca - Współpracujemy z organizacjami na całym świecie, od małych firm po duże. Nasza firma jest wpisana do międzynarodowego rejestru firm i posiada elektroniczny znak zaufania.

Znak zaufania

Szybkie przejście.

Co chcesz teraz robić?

Jeśli chcesz zapoznać się z programem, najszybszym sposobem jest najpierw obejrzenie pełnego filmu, a następnie pobranie darmowej wersji demonstracyjnej i samodzielna praca z nim. W razie potrzeby poproś o prezentację ze strony pomocy technicznej lub przeczytaj instrukcję.

Skontaktuj się z nami tutaj

Jak kupić program?

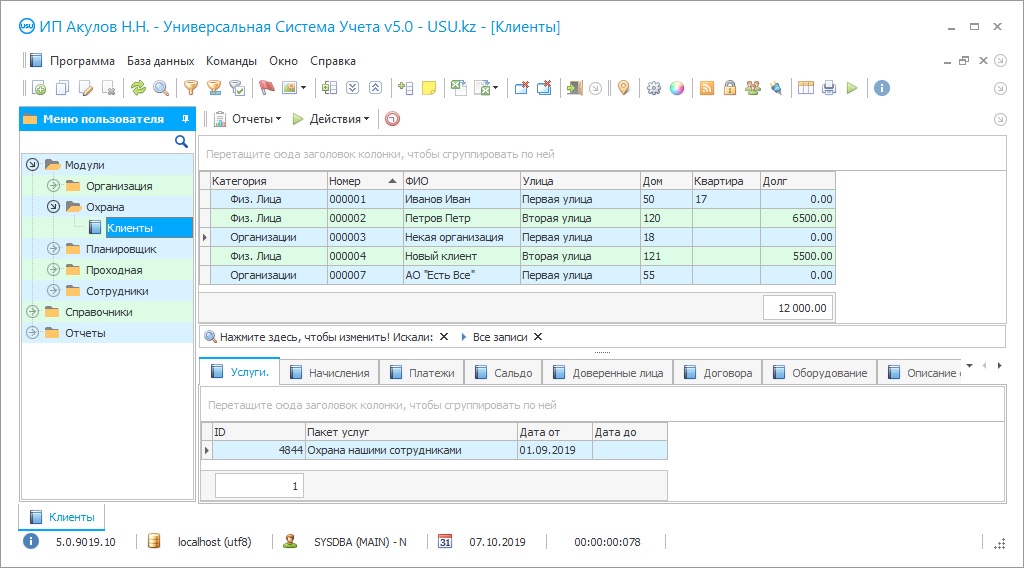

Zobacz zrzut ekranu programu

Obejrzyj film o programie

Pobierz wersję demo

Porównaj konfiguracje programu

Oblicz koszt oprogramowania

Oblicz koszt chmury, jeśli potrzebujesz serwera w chmurze

Kim jest deweloper?

Zrzut ekranu programu

Kontrola ochrony w obiekcie odbywa się dziś nie tylko poprzez kontrolę wizualną, obwodnice itp., ale także przy użyciu szerokiej gamy środków technicznych. Na przykład personel ochrony może być wyposażony w specjalne komunikatory-czytniki breloków zbliżeniowych. Wskazane znaki są instalowane na trasie omijania chronionego terytorium. Odpowiednie oprogramowanie rejestruje mijane ślady kontaktu podczas patrolu, a także rejestruje wszystkie zdarzenia odnotowane po drodze (odblokowane drzwi, potłuczone szkło, stłuczone ogrodzenie itp.). Wszystkie te dane są przechowywane w pamięci systemu i są dostępne do przeglądania. Oczywiście nowoczesny system komputerowy używany przez służbę ochrony musi koniecznie korzystać z różnych czujników, kamer, zamków elektronicznych, alarmów przeciwpożarowych itp. W przeciwnym razie realizacja głównych zadań ochrony (zapewnienie porządku na terenie, obserwacja osób kontrolujących i pojazdów , okresowe patrolowanie terytorium, zapobieganie kradzieżom itp.) niewystarczająco skuteczne.

Stąd kontrola ochrony obiektu w nowoczesnych warunkach jest praktycznie niemożliwa bez wykorzystania technologii informatycznych. System USU Software oferuje własne, unikalne opracowanie komputerowe, które spełnia nowoczesne standardy programowania i spełnia najwyższe wymagania kontroli zabezpieczeń na wymaganiach obiektu. Oprogramowanie USU zapewnia usprawnienie wszystkich procesów biznesowych, przejrzystość i terminowość procedur księgowych, automatyzację analiz, planowanie zadań itp. Produkt może w razie potrzeby pracować w kilku językach jednocześnie (wystarczy pobrać odpowiednie pakiety językowe). Interfejs jest prosty i łatwy do nauczenia, nie wymaga dużego wysiłku i czasu. Modułowa budowa programu umożliwia dostosowywanie i modyfikowanie różnych podsystemów z uwzględnieniem specyfiki klienta i chronionego obiektu przedsiębiorstwa. Istnieje osobny monitoring pracy modułów punktów kontrolnych, pracy zmianowej pracowników, sprawność alarmów ochronnych, rozliczanie i ewidencjonowanie każdego upoważnionego obiektu obiektu itp. Przy okazji liczba obiektów objętych ochroną może być lubisz. Program pozwala jednocześnie zapewnić ich kontrolę. W procesie monitoringu ochrony obiektu, integracja w program różnych urządzeń technicznych (czujniki ruchu, punkty breloków zbliżeniowych, kamery dozorowe, czujniki kontroli wilgotności i temperatury, alarmy przeciwpożarowe, zamki elektroniczne i kołowroty, rejestratory wideo, nawigatorów itp.). Automatyzacja punktu kontrolnego pozwala w przejrzysty sposób rejestrować czas przyjazdu i wyjazdu każdego pracownika obiektu, generować raporty o liczbie opóźnień, absencji, nadgodzin do każdego pracownika z osobna oraz raport zbiorczy do firmy jako całości.

Kim jest deweloper?

Akułow Nikołaj

Ekspert i główny programista, który brał udział w projektowaniu i rozwoju tego oprogramowania.

2024-05-19

Wideo z kontroli ochrony na obiekcie

Ten film można oglądać z napisami w Twoim języku.

Naczelnicy poszczególnych działów służby ochrony otrzymują raporty zarządcze, które można dostosować do ich życzeń i pozwalają śledzić lokalizację każdego pracownika, częstotliwość i terminowość trasy patrolu, natychmiast otrzymywać komunikaty o wszelkich sytuacjach awaryjnych i incydentach, przeprowadzić ogólną kontrolę sytuacji itp. obszary terytorium, co pozwala na dokładną lokalizację zdarzenia, znalezienie osoby na terytorium. Zaproponowany program zapewnia utrzymanie wysoce skutecznej ochrony każdego złożonego obiektu.

Specjalistyczny program komputerowy USU Software ma na celu efektywne rozwiązywanie zadań monitorowania bezpieczeństwa w obiekcie.

Pobierz wersję demo

USU Software zajmuje się porządkowaniem i automatyzacją wszystkich procesów pracy w ramach ochrony przedsiębiorstwa. Oferowane rozwiązanie informatyczne spełnia najwyższe współczesne wymagania i profesjonalne standardy.

USU Software zapewnia ochronę i kontrolę nad nieograniczoną liczbą obiektów. System zarządzania ochroną jest konfigurowany z uwzględnieniem specyfiki klienta i organizacji chronionego obiektu. Program może być wykorzystywany do produkcji, handlu, obiektu, usługi itp. przedsiębiorstwa, centrum biznesowe, placówka ochrony, agencja rządowa itp. Informacje powstające w procesie ochrony przedsiębiorstw znajdujących się pod kontrolą służby ochrony są przechowywane w scentralizowanej bazie danych . System może być zintegrowany z różnymi urządzeniami technicznymi (czujniki, kamery, zamki elektroniczne itp.) służącymi do poprawy skuteczności ochrony. Każdy sygnał generowany przez urządzenia jest rejestrowany przez program i automatycznie przesyłany do odpowiedniego pracownika w celu rozwiązania problemu pracy obiektu. Dla każdego chronionego obiektu tworzona jest lista upoważnionych osób związanych z kontrolą, zawierająca dane osobowe i kontaktowe. Tworzenie zmian harmonogramów służb ochrony, harmonogramów dyżurów, ogólnych planów pracy każdego obiektu jest zautomatyzowane. Baza kontrahentów jest tworzona i aktualizowana centralnie, zawiera wszystkie dane kontaktowe. System zapewnia skuteczną kontrolę dostępu, ustalając dokładny czas przyjazdu i wyjazdu każdego pracownika, zapewnia gromadzenie, przetwarzanie i analizę danych wizyt na miejscu przez osoby nieuprawnione. Przepustki jednorazowe i stałe z załączonym zdjęciem osoby, która otrzymała przepustkę na teren chroniony drukowane są na miejscu dzięki wbudowanej kamerze internetowej.

Zamów kontrolę ochrony na obiekcie

Aby kupić program wystarczy do nas zadzwonić lub napisać. Nasi specjaliści uzgodnią z Tobą odpowiednią konfigurację oprogramowania, przygotują umowę oraz fakturę do zapłaty.

Jak kupić program?

Program zostanie zainstalowany

Jeśli program jest zakupiony dla 1 użytkownika, zajmie to nie więcej niż 1 godzinęKup gotowy program

Można również zamówić tworzenie oprogramowania na zamówienie

Jeśli masz specjalne wymagania dotyczące oprogramowania, zamów rozwój na zamówienie. Wtedy nie będziesz musiał dopasowywać się do programu, ale program zostanie dostosowany do Twoich procesów biznesowych!

Kontrola ochrony na obiekcie

Oprogramowanie USU rejestruje nie tylko czas i czas trwania wizyty, ale także osobowość odwiedzającego, cel jego wizyty. Poprzez dodatkowe zamówienie program aktywuje klientów i pracowników aplikacji mobilnych firmy. Aby kontrolować i zapewnić ochronę cennych informacji, konfigurowane są parametry regularnych kopii zapasowych baz danych do bezpiecznego przechowywania.