Sistema operativo: Windows, Android, macOS

Gruppo di programmi: Automazione aziendale

Programma per un checkpoint

- Il copyright protegge i metodi esclusivi di automazione aziendale utilizzati nei nostri programmi.

Diritto d'autore - Siamo un editore di software verificato. Questo viene visualizzato nel sistema operativo durante l'esecuzione dei nostri programmi e versioni demo.

Editore verificato - Collaboriamo con organizzazioni in tutto il mondo, dalle piccole alle grandi imprese. La nostra azienda è iscritta nel registro internazionale delle imprese e dispone di un marchio di fiducia elettronico.

Segno di fiducia

Transizione rapida.

Cosa vuoi fare adesso?

Se vuoi familiarizzare con il programma, il modo più veloce è guardare prima il video completo, quindi scaricare la versione demo gratuita e lavorarci da solo. Se necessario, richiedere una presentazione al supporto tecnico o leggere le istruzioni.

Contattaci qui

Come acquistare il programma?

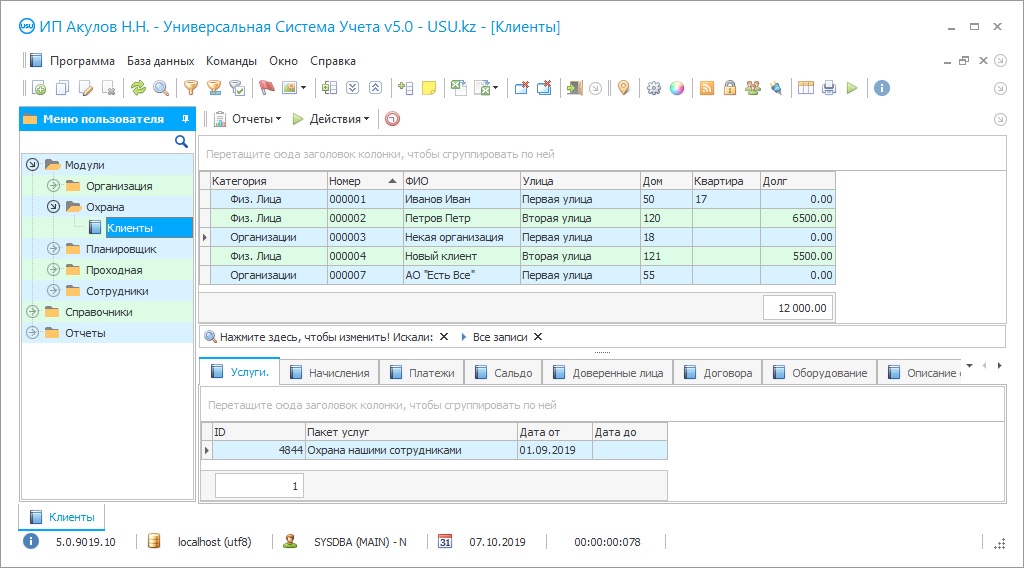

Visualizza uno screenshot del programma

Guarda un video sul programma

Scarica la versione demo

Confronta le configurazioni del programma

Calcola il costo del software

Calcola il costo del cloud se hai bisogno di un server cloud

Chi è lo sviluppatore?

Schermata del programma

Il programma del checkpoint è una delle configurazioni del sistema USU Software, che consente di organizzare il controllo elettronico sui dipendenti dell'organizzazione e sui visitatori che passano attraverso il checkpoint - un sistema di tornelli controllati a distanza da un addetto alla sicurezza o aperti mediante la scansione di una password di accesso che è assegnato a un dipendente è sotto forma di un codice a barre su una carta del checkpoint, badge, pass - ci sono molti nomi, l'essenza è la stessa - questo è il controllo sul checkpoint e l'uscita, che è regolato dal checkpoint. Il programma del checkpoint esegue automaticamente molte funzioni - esegue la scansione del codice a barre, confronta i dati con i dipendenti e i visitatori disponibili nel database, può effettuare il controllo facciale sulle fotografie allegate al database, raccoglie i dati su tutti coloro che sono passati attraverso il checkpoint - nominativamente e con indicazione dell'ora, compilando con tali informazioni il registro elettronico delle visite e il foglio di lavoro di ciascun dipendente. La partecipazione della persona che controlla il flusso al checkpoint nel programma per il checkpoint è minima: inserire le proprie note, commenti, osservazioni, osservazioni in moduli elettronici, in una parola, tutto ciò che può essere utile quando si specificano le visite per il periodo. Soprattutto, è impossibile concordare con il programma del checkpoint in modo da non registrare il ritardo o l'uscita dal posto di lavoro a un'ora inopportuna, una pausa per fumare in più, ecc. - la procedura dipende dal regime o dalle regole interne dell'impresa .

Chi è lo sviluppatore?

Akulov Nikolaj

Esperto e capo programmatore che ha partecipato alla progettazione e allo sviluppo di questo software.

2024-04-27

Video del programma per un posto di blocco

Questo video può essere visualizzato con i sottotitoli nella tua lingua.

Il programma checkpoint è installato su dispositivi digitali con il sistema operativo Windows dai dipendenti del software USU, per questo utilizzano l'accesso remoto tramite una connessione Internet, quindi non è richiesta alcuna presenza fisica, il che fa risparmiare tempo per entrambe le parti. In generale, il compito principale del programma di checkpoint è quello di risparmiare tempo di lavoro e costi del lavoro, in base al quale vi è un aumento dell'efficienza dell'impresa anche quando si esegue uno, ma molto importante compito quotidiano: il controllo dell'orario di lavoro del personale , che può essere registrato, anche al posto di blocco. Il programma di ingresso non è malato, quindi, non ha bisogno di un congedo per malattia retribuito e non ha bisogno di essere sostituito da nessuno - fa il suo lavoro giorno e notte, sentendo il bisogno di una sola cosa - informazioni tempestive sulle "password" e presenze' per confrontare e prendere una decisione - consentire il checkpoint al visitatore o rifiutare. Il programma prende una decisione istantaneamente: qualsiasi sua operazione, indipendentemente dalla quantità di dati in elaborazione, viene eseguita in frazioni di secondo, impercettibili alla percezione umana, quindi si dice che tutte le procedure di contabilità, controllo e calcolo eseguite da il programma passa automaticamente alla modalità ora corrente.

Scarica la versione demo

Nonostante la sua funzionalità "high-tech", il programma è disponibile per tutti i dipendenti, indipendentemente dalle competenze informatiche che hanno: il programma ha un'interfaccia semplice e una navigazione facile, che consente a tutti di padroneggiarlo rapidamente senza formazione aggiuntiva, invece sviluppatore conduce una breve presentazione in remoto tutte le sue possibilità. Se l'impresa ha più ingressi, il programma costituisce uno spazio informativo comune: le attività di ciascun checkpoint sono registrate in un unico database, la distribuzione delle informazioni viene eseguita automaticamente da persone, servizi, orari di lavoro, schede attività. Il lavoro del controller si riduce al monitoraggio del processo di ingresso e uscita, registrazione dei visitatori, rimozione degli articoli di inventario dal territorio dell'impresa e inserimento dei dati richiesti dal programma. Il programma del checkpoint si integra con le apparecchiature digitali, in particolare con uno scanner di codici a barre e telecamere CCTV, che amplia le capacità di entrambe le parti e migliora la qualità del checkpoint. Inoltre, il programma genera entro la fine del periodo molti rapporti statistici e analitici sul controllo degli accessi: quanti dipendenti lo violano, in che misura e con quale regolarità, se tutti i dipendenti soddisfano i requisiti di orario di lavoro a seconda del loro lavoro programma, chi ha ritardato più spesso e chi mai. Tali informazioni consentono di redigere un “ritratto” disciplinare del personale, comprendere meglio le esigenze e le esigenze da cui dipende la produttività del lavoro, e individuare coloro che non rispettano gli standard aziendali.

Ordina un programma per un checkpoint

Per acquistare il programma basta chiamarci o scriverci. I nostri specialisti concorderanno con voi la configurazione software appropriata, prepareranno un contratto e una fattura per il pagamento.

Come acquistare il programma?

Il programma verrà installato

Se il programma viene acquistato per 1 utente, non ci vorrà più di 1 oraAcquista un programma già pronto

Inoltre è possibile ordinare lo sviluppo di software personalizzato

Se hai requisiti software speciali, ordina lo sviluppo personalizzato. Allora non dovrai adattarti al programma, ma sarà il programma ad adattarsi ai tuoi processi aziendali!

Programma per un checkpoint

Il programma aiuta a formare una base di visitatori, in modo da non ordinare ogni volta un pass di ingresso per chi viene spesso in azienda di turno, e, anche se il visitatore non è un frequentatore assiduo, il programma salva i dati relativi al persona, inclusa una foto alla prima visita, e riconosce automaticamente alla seconda. Se i dipendenti del checkpoint che controllano diversi ingressi inseriscono contemporaneamente i propri dati di registrazione, il programma li salva senza conflitti di accesso, poiché dispone di un'interfaccia multiutente che elimina questi problemi. Le informazioni nel programma hanno processi, soggetti e formati di oggetti opportunamente strutturati, che consentono di utilizzarli rapidamente durante la ricerca di informazioni su qualsiasi visitatore o dipendente dell'azienda.

Il programma è progettato per organizzare il controllo degli accessi in un'azienda separata e in un business center, consente di controllare visivamente l'ingresso e l'uscita di ciascun dipendente. Le foto dei visitatori vengono salvate nel database corrispondente: possono essere allegate a file personali organizzati nel sistema per tutti coloro che hanno ricevuto il permesso di entrare. Allegate agli stessi file personali sono le copie scansionate delle carte d'identità presentate al checkpoint, che il sistema scansiona e salva rapidamente, utilizzando ulteriormente il controllo. Il programma cerca istantaneamente l'intera cronologia delle visite di qualsiasi persona, tiene traccia del tempo trascorso sul territorio dell'impresa e introduce l'ordinamento in base allo scopo delle visite. I dipendenti del checkpoint lavorano in documenti elettronici personali per limitare l'area di responsabilità di ciascuno, le informazioni che aggiungono al sistema sono contrassegnate con un login. Ogni utente del sistema riceve un login individuale e una password che lo protegge. Determinano la quantità di informazioni di servizio disponibili per adempiere ai doveri. La direzione aziendale effettua un controllo periodico sui moduli elettronici degli utenti per verificarne la conformità con il reale stato delle cose in azienda. Una funzione di audit è offerta per assistere la direzione, il suo compito è quello di evidenziare nuovi dati e vecchi valori rivisti che sono stati aggiunti per accelerare la procedura.

Oltre a questa funzione, il programma trasferisce automaticamente un gran numero di valori da file esterni nel sistema, il che è importante quando si visitano grandi gruppi. Il trasferimento dei dati personali dall'elenco dei visitatori con allegate copie scansionate dei loro documenti consente di formare un database, regolando questo punto di controllo generale di questi dati. La funzione di esportazione inversa funziona nel programma, con il suo aiuto esportano i materiali di servizio in file esterni con conversione automatica in qualsiasi formato richiesto. Il programma genera automaticamente l'intero flusso documentale dell'impresa, compresi tutti i tipi di reportistica, anche contabile e statistica, tutti i tipi di fatture. Il programma ha una nomenclatura formata, quando si prelevano i materiali, verifica i dati con esso e il database delle fatture per identificare le merci, controlla il permesso di estrarre. Per tenere traccia dei visitatori, viene formato un proprio database in formato CRM, che contiene dati anagrafici, contatti, scansioni di documenti, foto, cronologia delle visite per cronologia. L'interazione del dipendente tra chiarimenti e conferme avviene tramite messaggi attivi che compaiono nell'angolo dello schermo, cliccando su di essi si passa alla discussione.