Système opérateur: Windows, Android, macOS

Groupe de programmes: Automatisation des affaires

Contrôle de protection sur installation

- Le droit d'auteur protège les méthodes uniques d'automatisation commerciale utilisées dans nos programmes.

droits d'auteur - Nous sommes un éditeur de logiciels vérifié. Ceci est affiché dans le système d'exploitation lors de l'exécution de nos programmes et versions de démonstration.

Éditeur vérifié - Nous travaillons avec des organisations du monde entier, des petites aux grandes entreprises. Notre société est inscrite au registre international des sociétés et dispose d'un label de confiance électronique.

Signe de confiance

Passage rapide.

Que voulez-vous faire maintenant?

Si vous souhaitez vous familiariser avec le programme, le moyen le plus rapide est de regarder d'abord la vidéo complète, puis de télécharger la version de démonstration gratuite et de travailler avec vous-même. Si nécessaire, demandez une présentation au support technique ou lisez les instructions.

Contactez-nous ici

Pendant les heures de bureau, nous répondons généralement dans un délai d'une minute

Comment acheter le programme ?

Voir une capture d'écran du programme

Voir une vidéo sur le programme

Télécharger la version démo

Comparer les configurations du programme

Calculer le coût d'un logiciel

Calculez le coût du cloud si vous avez besoin d'un serveur cloud

Qui est le développeur ?

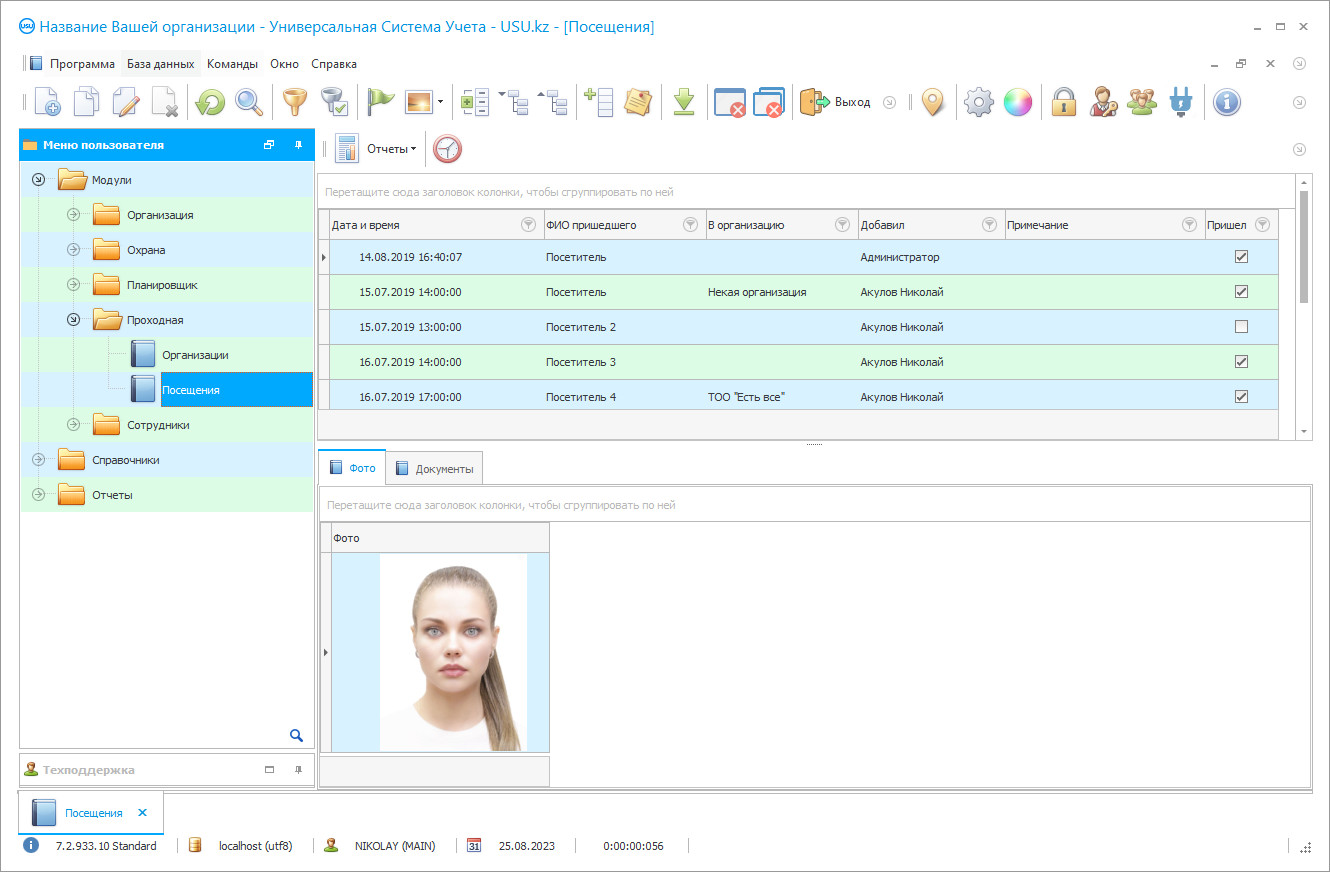

Capture d'écran du programme

Une capture d'écran est une photo du logiciel en cours d'exécution. À partir de là, vous pouvez immédiatement comprendre à quoi ressemble un système CRM. Nous avons implémenté une interface fenêtre prenant en charge la conception UX/UI. Cela signifie que l'interface utilisateur est basée sur des années d'expérience utilisateur. Chaque action est située exactement là où il est le plus pratique de l'effectuer. Grâce à une approche aussi compétente, votre productivité au travail sera maximale. Cliquez sur la petite image pour ouvrir la capture d'écran en taille réelle.

Si vous achetez un système USU CRM avec une configuration d'au moins « Standard », vous aurez le choix entre plus de cinquante modèles de conceptions. Chaque utilisateur du logiciel aura la possibilité de choisir la conception du programme selon ses goûts. Chaque journée de travail doit apporter de la joie !

Le contrôle de la protection de l'installation s'effectue aujourd'hui non seulement par le contrôle visuel, les contournements périmétriques, etc., mais aussi à l'aide d'une grande variété de moyens techniques. Par exemple, le personnel de protection peut être équipé de communicateurs-lecteurs spéciaux de balises de proximité. Les marques indiquées sont installées le long du tracé de contournement du territoire sous protection. Le logiciel correspondant enregistre les marques de contact passées lors de la patrouille, ainsi que tous les événements constatés en cours de route (porte déverrouillée, vitre brisée, clôture brisée, etc.). Toutes ces données sont stockées dans la mémoire du système et peuvent être consultées. Bien entendu, un système informatique moderne utilisé par le service de protection doit nécessairement utiliser divers capteurs, caméras, serrures électroniques, alarmes incendie, etc. Sinon, l'accomplissement des principales tâches de protection (assurer l'ordre sur le territoire, observer le contrôle des personnes et des véhicules régime, patrouiller périodiquement le territoire, prévenir le vol, etc.) pas suffisamment efficace.

Par conséquent, le contrôle de la protection de l'installation dans des conditions modernes est pratiquement impossible sans l'utilisation de technologies informatiques. Le système de logiciel USU offre son propre développement informatique unique qui répond aux normes de programmation modernes et répond au contrôle de protection le plus élevé aux exigences de l'installation. Le logiciel USU assure la rationalisation de tous les processus commerciaux, la transparence et la rapidité des procédures comptables, l'automatisation des analyses, des tâches de planification, etc. Le produit peut fonctionner, si nécessaire, dans plusieurs langues simultanément (il suffit de télécharger les packs de langues appropriés). L'interface est simple et directe à apprendre, ne nécessite pas beaucoup d'efforts et de temps. La structure modulaire du programme permet de personnaliser et de modifier divers sous-systèmes, en tenant compte des caractéristiques du client et de l'installation protégée de l'entreprise. Il existe une surveillance distincte du travail des modules de point de contrôle, du travail posté des employés, de la fonctionnalité des alarmes de protection, de la comptabilité et de l'enregistrement de chaque objet, des personnes autorisées, etc. À propos, le nombre d'objets d'installation sous protection peut vous aimez. Le programme permet de fournir leur contrôle tout en même temps. Dans le cadre de la surveillance de la protection de l'installation, intégration au programme de divers dispositifs techniques (capteurs de mouvement, points d'étiquettes sans contact, caméras de vidéosurveillance, capteurs de contrôle d'humidité et de température, alarmes incendie, serrures et tourniquets électroniques, magnétoscopes, et navigateurs, etc.) est fourni. L'automatisation du point de contrôle permet d'enregistrer clairement l'heure d'arrivée et de départ de chaque employé de l'établissement, de générer des rapports sur le nombre de retards, l'absentéisme, les heures supplémentaires à chaque employé individuellement et un rapport de synthèse à l'ensemble de l'entreprise.

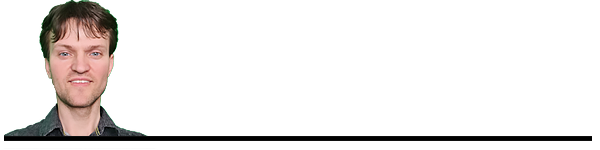

Qui est le développeur ?

Akoulov Nikolaï

Expert et programmeur en chef ayant participé à la conception et au développement de ce logiciel.

2024-11-23

Vidéo de contrôle de protection sur installation

Cette vidéo est en russe. Nous n'avons pas encore réussi à faire des vidéos dans d'autres langues.

Les chefs des différents départements du service de protection reçoivent des rapports de gestion, personnalisables selon leurs souhaits et leur permettant de suivre la localisation de tout employé, la fréquence et l'opportunité de l'itinéraire de patrouille, de recevoir rapidement des messages sur les situations d'urgence et les incidents, effectuer un contrôle général de la situation, etc. zones du territoire, vous permettant de localiser avec précision l'événement, trouver une personne sur le territoire. Le programme proposé assure le maintien d'une protection hautement efficace de toute installation complexe.

Le programme informatique spécialisé du logiciel USU est conçu pour résoudre efficacement les tâches de surveillance de la sécurité de l'installation.

Télécharger la version démo

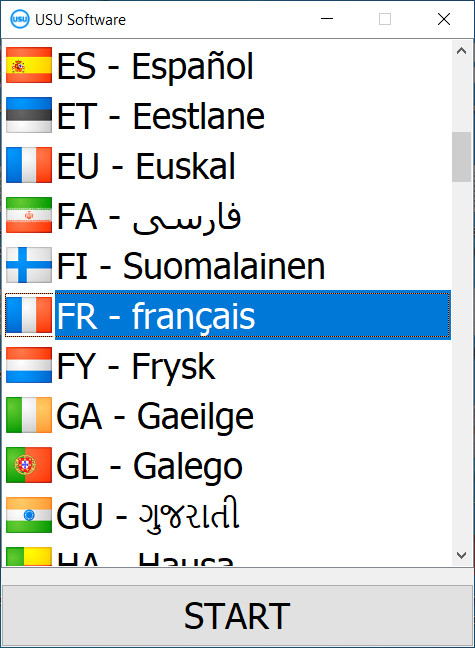

Lors du démarrage du programme, vous pouvez sélectionner la langue.

Vous pouvez télécharger la version démo gratuitement. Et travaillez dans le programme pendant deux semaines. Certaines informations y ont déjà été incluses pour plus de clarté.

Qui est le traducteur ?

Khoilo Romain

Programmeur en chef qui a participé à la traduction de ce logiciel dans différentes langues.

USU Software effectue la commande et l'automatisation de tous les processus de travail dans le cadre de la protection de l'entreprise. La solution informatique proposée répond aux exigences modernes et aux normes professionnelles les plus élevées.

Le logiciel USU offre une protection et un contrôle sur un nombre illimité d'objets. Le système de gestion de la protection est configuré en tenant compte des caractéristiques du client et des organisations de l'installation protégée. Le programme peut être utilisé pour la production, le commerce, les installations, les services, etc. entreprise, centre d'affaires, installation de sécurité, organisme gouvernemental, etc. Les informations résultant du processus de surveillance des entreprises sous le contrôle du service de sécurité sont stockées dans une base de données centralisée. . Le système peut être intégré à divers dispositifs techniques (capteurs, caméras, serrures électroniques, etc.) permettant d'améliorer l'efficacité de la protection. Chaque signal généré par les appareils est enregistré par le programme et transmis automatiquement à l'employé approprié pour résoudre le problème de travail de l'installation. Pour chaque installation protégée, une liste des personnes autorisées liées au contrôle est constituée, contenant les informations personnelles et de contact. Formation des changements d'horaires des services de sécurité, des horaires de service, les plans de travail généraux de chaque installation sont automatisés. La base de données des contreparties est créée et mise à jour de manière centralisée, contient toutes les informations de contact. Le système fournit un contrôle d'accès efficace, fixant l'heure exacte d'arrivée et de départ de chaque employé, assure la collecte, le traitement et l'analyse des données des visites sur site par des personnes non autorisées. Les laissez-passer uniques et permanents avec la pièce jointe d'une photographie de la personne qui a reçu un laissez-passer pour la zone protégée sont imprimés sur place grâce à la caméra Web intégrée.

Commander un contrôle de protection sur installation

Pour acheter le programme, appelez-nous ou écrivez-nous. Nos spécialistes conviendront avec vous de la configuration logicielle appropriée, prépareront un contrat et une facture de paiement.

Comment acheter le programme ?

Envoyer les détails du contrat

Nous concluons un accord avec chaque client. Le contrat est votre garantie que vous recevrez exactement ce dont vous avez besoin. Par conséquent, vous devez d’abord nous envoyer les coordonnées d’une personne morale ou physique. Cela ne prend généralement pas plus de 5 minutes

Effectuer un paiement anticipé

Après vous avoir envoyé des copies numérisées du contrat et de la facture pour paiement, un acompte est demandé. Veuillez noter qu'avant d'installer le système CRM, il suffit de payer non pas la totalité du montant, mais seulement une partie. Diverses méthodes de paiement sont prises en charge. Environ 15 minutes

Le programme sera installé

Ensuite, une date et une heure d'installation précises seront convenues avec vous. Cela se produit généralement le même jour ou le lendemain de la fin des formalités administratives. Immédiatement après l'installation du système CRM, vous pouvez demander une formation pour votre employé. Si le programme est acheté pour 1 utilisateur, cela ne prendra pas plus d'1 heure

Profitez du résultat

Profitez du résultat à l'infini :) Ce qui est particulièrement satisfaisant, c'est non seulement la qualité avec laquelle le logiciel a été développé pour automatiser le travail quotidien, mais aussi l'absence de dépendance sous la forme d'un abonnement mensuel. Après tout, vous ne paierez qu’une seule fois pour le programme.

Acheter un programme prêt à l'emploi

Vous pouvez également commander un développement de logiciel personnalisé

Si vous avez des exigences logicielles particulières, commandez un développement personnalisé. Vous n’aurez alors pas à vous adapter au programme, mais le programme sera adapté à vos processus métier !

Contrôle de protection sur installation

Le logiciel USU enregistre non seulement l'heure et la durée de la visite mais aussi la personnalité du visiteur, le but de sa visite. Par une commande supplémentaire, le programme active les clients et les employés des applications mobiles de l'entreprise. Pour contrôler et assurer la protection des informations précieuses, les paramètres de sauvegardes régulières de la base de données pour un stockage sécurisé sont configurés.